Apache Cassandra数据库曝出高危级RCE安全漏洞

日前,JFrog的研究人员披露在Apache Cassandra数据库中发现高严重性安全漏洞(CVE-2021-44521),如果不加以解决,该漏洞可帮助恶意人员在受影响的计算设备上获得远程代码执行(RCE)权限。Apache Cassandra是一个应用广泛的开源分布式NoSQL数据库管理系统,用于跨商用服务器管理大量结构化数据。该漏洞体现在Cassandra的非默认配置中,由于Cassandr

红十字国际委员会称“国家支持的”黑客利用未修复的漏洞发起攻击

据TechCrunch报道,红十字国际委员会(ICRC)最近遭到网络攻击,超过51.5万名“高危人群”的数据被泄露,这很可能是国家支持的黑客所为。在周三发布的更新中,红十字国际委员会证实,最初的入侵可以追溯到2021年11月9日,即在1月18日攻击被披露之前的两个月,并补充说,其分析表明,入侵是对其系统的“高度复杂的”有针对性的攻击--而不是像红十字国际委员会最初所说的对第三方承包商系统的攻击。红

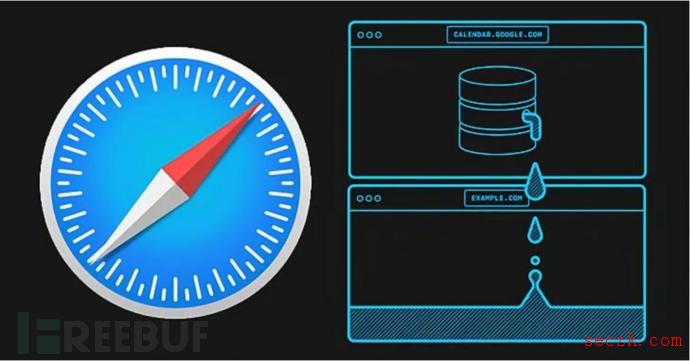

苹果 Safari浏览器新漏洞敲响跨站用户跟踪的警钟

防欺诈软件公司 FingerprintJS 日前披露, Safari 15中的IndexedDB API执行漏洞已经被恶意网站利用,它可能被用于跟踪用户的网络浏览数据。更糟糕的是,这个漏洞甚至有暴露用户的身份的风险。FingerprintJS公司将该漏洞命名为IndexedDB Leaks, 并于2021 年 11 月 28 日向苹果公司报告了该问题。IndexedDB是网络浏览器提供的低级 Ja

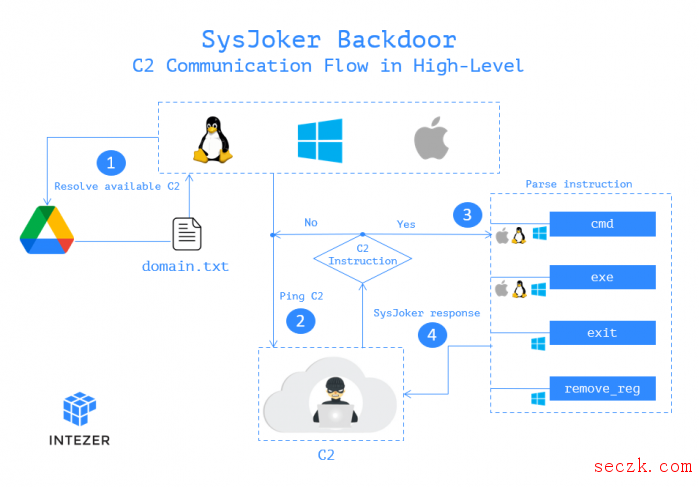

新的跨平台\"SysJoker\"后门同时影响macOS、Windows、Linux

据报道,新的"SysJoker"后门可以攻击多个操作系统,包括macOS、Windows和Linux。来自Intezer的研究人员透露,他们发现了SysJoker,这个后门最初被发现是攻击Linux的。不久之后,同一后门的变种被发现,它们可以扩展出对Windows和macOS进行攻击。这一发现是不寻常的,因为发现可以同时攻击多个平台的恶意代码是很罕见的。通常情况下,恶意软件只为

美光企业级SATA SSD曝安全漏洞 官方回应称问题难以被利用

日前美光针对数据中心市场的5200、5200系列SATA SSD硬盘被发现存在安全漏洞,随后美光方面证实了这个问题,表示利用这个漏洞发起攻击很难,但他们还是会推出固件更新帮助用户解决问题。美光发表最新声明称,美光非常重视数据安全,并对此做了深入调查,确实发现了一个相关的潜在漏洞,理论上可能存在于两条产品线,即美光5200和 5300数据中心SATA SSD 中。美光表示,为了利用这个潜在的漏洞,攻

数百万路由设备因KCodes NetUSB漏洞面临RCE攻击威胁

日前,网络安全初创企业SentinelLabs的研究人员发现,KCodes NetUSB内核模块曝出了一个名为CVE-2021-45388的高危远程代码执行(RCE)漏洞,多家厂商的数百万路由器设备使用该内核模块。一旦该漏洞被成功利用,远程威胁分子就可以在内核中执行代码。NetUSB是什么?一些路由器厂商在设备上添加了USB端口,好让用户可以共享联网的打印机和USB驱动器。NetUSB是KCode

地铁安防门被曝存在多个严重的安全漏洞

全球领先的安全研究团队Talos近日发现,Garrett 金属探测器的网络组件中存在许多严重的安全漏洞。这些漏洞可能允许远程攻击者绕过身份验证要求、篡改金属探测器配置,甚至在设备上执行任意代码。资料显示,Garrett是美国著名金属探测器品牌,旗下有多款产品,包括手持式金属探测器、拱形金属探测器等,被广泛应用于机场、地铁、学校、法院、监狱、娱乐场所等多个场景。Garrett公司金属探测器的网络安全

CISA发布Apache Log4j漏洞扫描器 以筛查易受攻击的应用实例

在 Log4shell 漏洞曝光之后,美国网络安全与基础设施局(CISA)一直在密切关注事态发展。除了敦促联邦机构在圣诞假期之前完成修补,国防部下属的该机构还发起了 #HackDHS 漏洞赏金计划。最新消息是,CISA 又推出了一款名叫“log4j-scanner”的漏洞扫描器,以帮助各机构筛查易受攻击的 web 服务。据悉,作为 CISA 快速行动小组与开源社区团队的一个衍生项目,log4j-s

Microsoft Teams 允许网络钓鱼漏洞,自3月至今未被修复

12月22日bleepingcomputer消息,自今年3月以来,就有报道称 Microsoft Teams 链接预览功能存在一些安全漏洞,但微软却表示不会修复或者推迟这些漏洞的修补计划。这些安全漏洞由德国 IT 安全咨询公司 Positive Security 联合创始人 Fabian Bräunlein 发现,分别是服务器端请求伪造 (SSRF)漏洞、URL 预览欺骗漏洞、IP 地址泄漏 (A

研究发现,一个新漏洞正对自2G以来的通信网络构成威胁

据The Hacker News网站报道,来自纽约大学阿布扎比分校的研究人员在一篇论文中披露了一项基于移动网络切换的安全漏洞,攻击者可利用低成本设备发起拒绝服务(Dos)和中间人(MiyM)攻击,影响范围涉及自2G(GSM)以来的通信网络。切换,即指呼叫或数据会话从一个基站转移到另一个基站,在这过程中不会失去连接,这对于建立移动通信至关重要。用户设备(UE)向网络发送信号强度测量值,以确定是否有必