卡巴斯基实验室:win32k.sys又曝出了新的零日漏洞

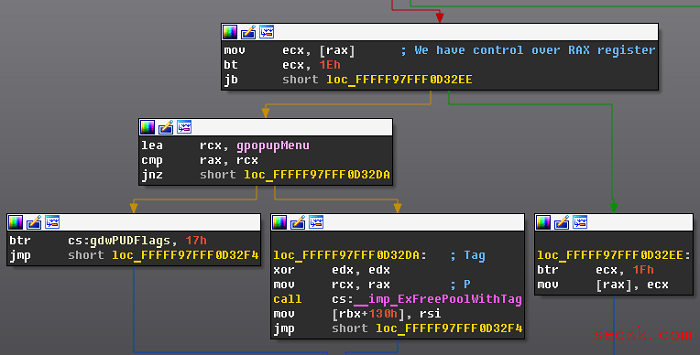

卡巴斯基实验室在安全公告中称,其安全研究人员在 win32k.sys 中又发现了一个新的零日漏洞,代号为 CVE-2019-0859 。2019 年 3 月,卡巴斯基的自动化漏洞利用防护(EP)系统检测到了对微软 Windows 操作系统中的漏洞尝试。但在进一步分析后,他们发现 win32k.sys 中确实存在新的零日漏洞,而且这是实验室最近几月内第五次发现被利用的本地提权漏洞。Win7 SP1

IE被曝存在零日漏洞 黑客可窃取用户电脑文件

安全研究人员发布了Internet Explorer零日的详细信息和概念验证代码,该漏洞可以让黑客窃取Windows系统中的文件。微软IE浏览器(图片来源:lifewire)该漏洞存在于Internet Explorer处理MHT文件的方式中。MHT代表MHTML Web Archive,是用户点击CTRL + S(保存网页)命令时所有I

Dragonblood漏洞影响WPA3 Wi-Fi标准

纽约大学安全研究人员Mathy Vanhoef和特拉维夫大学Eyal Ronen在WPA3-Personal协议中发现了“旁路泄漏”和“降级攻击”两种类型的漏洞,漏洞可让攻击者破解Wi-Fi网络的密码、访问互联设备的加密网络流量。受这些漏洞影响的设备可让攻击者运行其软件收集设备上的旁路信息,加密操作实现错误或加密元素不恰当。1.WPA3协议WPA是一种旨在使用高级加密标准(AES)协议对无线设备进

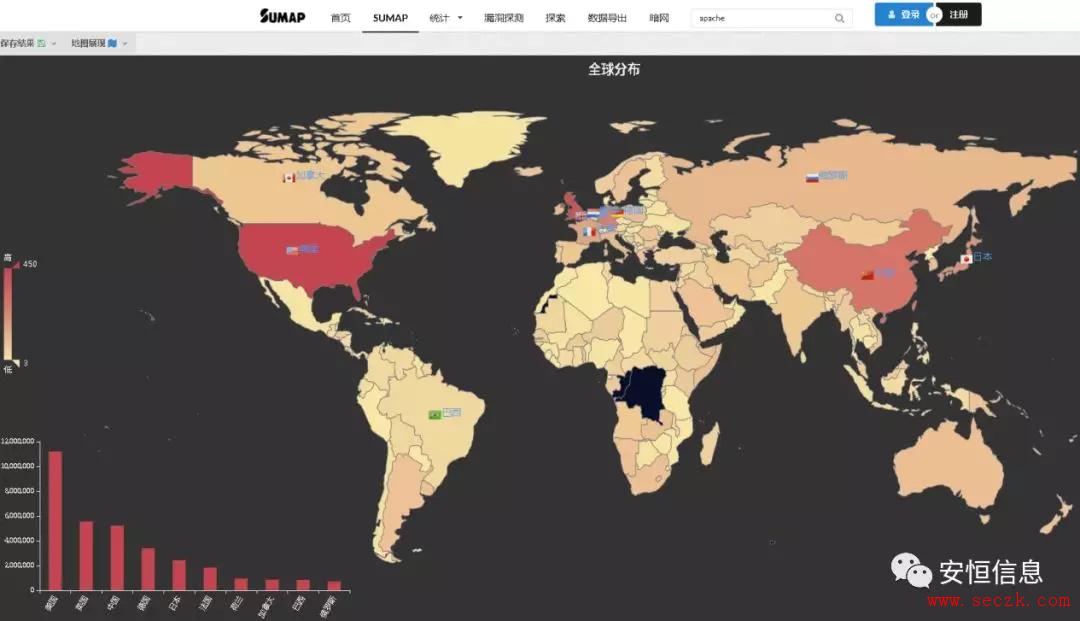

漏洞预警 | Apache HTTP Server更新多个安全漏洞公告

1.安全漏洞公告 2019年4月1日,Apache HTTP Server更新了包括权限提升在内的多个安全漏洞公告,参考: https://httpd.apache.org/security/vulnerabilities_24.html 此次更新对应6个CVE:CVE-2019-0211、CVE-2019-02

海莲花APT组织利用隐写技术部署恶意后门

海莲花(OceanLotus)高级持续威胁组织,也被称为APT32或Cobalt Kitty。近期该组织被观察到正在使用基于隐写算法的加载程序将后门部署到受感染的系统上。 1.海莲花黑客组织 来自境外的海莲花组织的攻击目标主要是东亚国家的企业和政府组织。研究表明该组织一直在持续更新后门、基础设施和感染单元。监测发现菲律宾、老挝、柬埔

新发现的HTTPS漏洞可能会使您的数据暴露在外

意大利威尼斯CA'Foscari大学和奥地利Tu Wien大学的研究人员发现,超过10000个使用HTTPS的顶级网站仍然容易受到传输层安全漏洞的攻击。HTTPS(超文本传输协议安全)在几年前取代了HTTP,目前大多数顶级网站都在使用它,但是发现它仍然不安全。 HTTPS应该保护用户免受中间人攻击,并且不允许黑客访问您的密码,历史记录和其他数据。 新的研究表明

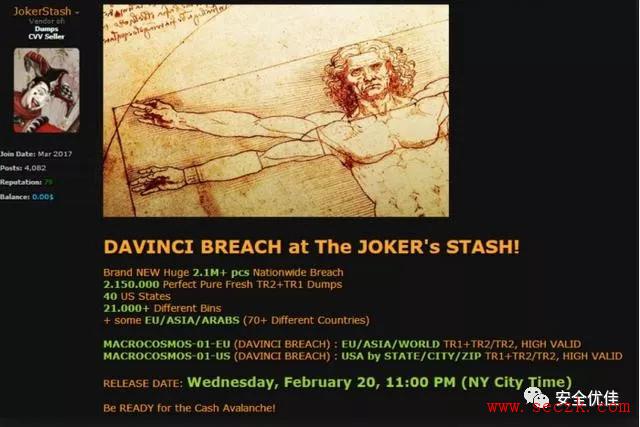

Earl Enterprise餐馆系统遭黑客入侵 200多万张信用卡资料遭窃取

据外媒The Verge报道,Planet Hollywood、Buca di Beppo和Mixology等餐厅的母公司证实,该公司遭遇了安全漏洞的影响。此前安全研究人员发现该公司客户的200多万张信用卡资料遭窃取,黑客还在网上叫卖窃取的信用卡信息。 KrebsOnSecurity安全研究人员表示,在其发现“有力证据”表明客户的信用卡和借记卡号码正在网上销售后,于

Soula利用水坑攻击技术攻击韩国

研究人员发现了一项网络钓鱼活动,该活动通过注入家的登录表单来窃取用户凭据,至少四个韩国网站受到影响,其中还包括韩国访问量最大的网站。 虽然网络犯罪分子在网站上注入恶意JavaScript代码来利用浏览器漏洞或加载财务信息撇取器的情况时有发生,但这一次网络犯罪分子使用了水坑网络钓鱼活动的技术,这就很不寻常了。这次活动被研究人员称之为“S

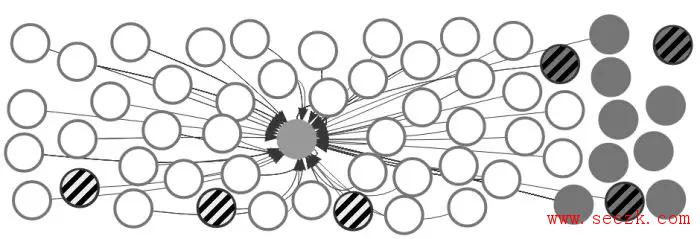

水坑攻击了解一下

攻击者定期观察受害者或特定团体经常访问的网站,然后用恶意软件感染这些网站。然后寻找这些网站的漏洞,并将恶意代码注入到网站上显示的广告或横幅上。 用于水坑攻击的恶意软件通常会收集目标的个人信息并将其发送给攻击者操作的C&C服务器。优势,恶意软件也可以让攻击者完全访问受害者的系统。 什么是水坑攻击

5年还未修复的安卓漏洞 还有1.52亿用户

拥有20多亿用户的安卓系统需要守护的设备太多了。但一个存在了5年之久的高危漏洞提醒人们:安卓令人惊叹的开源代码覆盖面也给去中心化生态系统防护带来了挑战。 该漏洞由威胁检测公司 Positive Technologies 移动安全研究员 Sergey Toshin 发现,源于 Chrome 和很多其他浏览器的支撑开源项目 Chromium。因此,攻击目标不仅仅是移动